CSI küber – kas keegi on mu serveris faile muutnud?

Iga endast vähegi lugu pidav küber-kurikael muudab kohe peale tagaukse üles laadimist ära faili kuupäeva – ikka nii, et see sarnaneks ümbritsevate failide omaga. See lihtsalt muudetav ja vaikimisi kataloogi-sisu juures kuvatav aeg on Linuxis mtime.

Aga failisüsteemi läheb kirja veel ka tegeliku viimase muudatuse aeg ctime mille kirjutab sinna operatsioonisüsteemi kernel ehk kõige kunnim kood, selle aja muutmiseks tuleks kompileerida uus kernel või muuta serveris kella (ja sellisel puhul on failide kuupäeva probleem kõige väiksem mure).

Kui logida SSH abil serverisse ja lisada käsule ls veidi parameetreid, siis kuvab ta mtime asemel ctime aega:

petskratt$ ls -al wp-load.php -rw-r--r--@ 1 petskratt staff 3316 Nov 5 2015 wp-load.php petskratt$ ls -altc wp-load.php -rw-r--r--@ 1 petskratt staff 3316 Apr 5 06:59 wp-load.php

Olgu lisatud, et ctime muutub mitte ainult faili, vaid ka näiteks õiguste muutumisel – ning iseenesest ei ole ctime ja mtime erinevus ega sarnasus põhjus muretsemiseks.

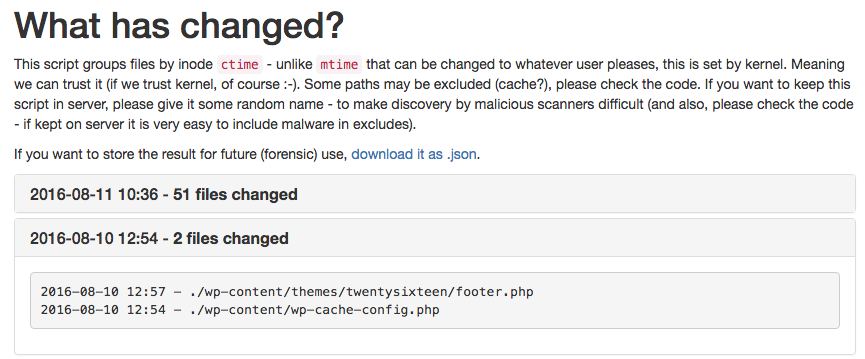

Kuidas aga leida kogu kataloogipuust üles potentsiaalselt probleemsed failid? Katsetasin nii- ja naapidi ning tundub, et muutmise kellaaja järgi grupeerides näeb päris kenasti ära faili-komplektid, mida koos on muudetud. Suuremad jupid on ilmselt tarkvara uuendus (siis muutub sageli ka readme-fail), väiksemad käsitöö:

Päris raportit saad vaadata siit: http://pinkmark.miljonivaade.eu/ctimer_287x398o2z3.php, suuremad muutmised saab huvi korral lahti klõpsata. Hmm, kuulge, miks see footer.php seal muutub?

OLULINE MÄRKUS: Suvalisele külastajale kataloogipuu sisu kuvamine ära-arvatava nimega skripti poolt on väga halb mõte – sellepärast tuleks skriptile kindlasti mingi suffiks lisada nagu näites… aga olete teretulnud pakkuma ka paremat & kasutajasõbralikku ligipääsu piiramist (lihtsalt parool faili kirja?).

Proovi ise, soovita parandusi. Esimesele kes selle abil (varem puhtaks peetud veebist) pahalase leiab – saab osaks võimalus mulle pizza välja teha 🙂

Skripti leiab siit: https://github.com/zone-eu/ctimer

Navigeerimine

Populaarsed postitused

Zone ja Cats Help koostöös: aitame üheskoos kassidel kodu leida

Zone veebimajutuse platvorm – paindlik, kuid piiridega

Koostöös tuleviku tegijatega: Unicorn Squad ja meie ühine teekond